EN ÇOK OKUNAN MAKALELER

E-BÜLTENİMİZE ABONE OLUN!

Sektördeki son haberleri takip etmek

için ücretsiz haftalık bültenimize

abone olun...

Sektörden İş Fırsatları

Güvenlik sektöründeki iş fırsatlarını buradan takip edebilirsiniz! Aradığınız kariyer fırsatları burada...

MAKALE DETAYI

Yeni Zombi Botnetin Hedefinde Güvenlik Kameraları ve DVR Cihazları Var!

VTECH, D-Link, GoAhead, Netgear ve Linksys gibi üreticilerin cihazları risk altında.

IoT cihazlarını köleleştiren bir zombi-malware türü olan Mirai’den bu yana sadece bir yıl geçti. Şimdi, uzmanlar IoT yazılım ve donanımlarındaki güvenlik açıklarından bulaşan " Reaper " ve " IoTroop " gibi çeşitli isimlerle anılan yazılım hakkında alarm veriyor. Uzmanlara göre bir milyondan fazla kuruluş şimdiden etki altında.

Reaper henüz kimseye saldırmıyor. Ancak geçmiş yılların tecrübelerini göz önünde bulundurduğumuzda IoT saldırı dalgasından önceki sessizliği yaşadığımızı söylemek çok da zor değil.

İsrail güvenlik firması CheckPoint'ten araştırmacılar 19 Ekimde interneti vurabilecek bir siber fırtına yaratmak için kurulan büyük bir yeni IoT botnetin gelişimini izlediklerini açıkladılar. Sonuçlara göre CheckPoint’in IoTroop adını verdiği yazılım tahmini bir milyon organizasyona zaten bulaştı. CheckPoint'e göre bu yeni yararlı yazılım Mirai botnetinden daha gelişmiş ve IoT cihazlarına çok daha fazla hasar verecek.

Varsayılan kullanıcı adlarını ve şifreleri kullanarak savunmasız IoT cihazlarına giren Mirai'nin aksine bu en yeni IoT tehdidi AVTECH, D-Link, GoAhead, Netgear ve Linksys gibi neredeyse bir düzine farklı cihaz üreticisinin en az dokuz güvenlik açığını kullanıyor.

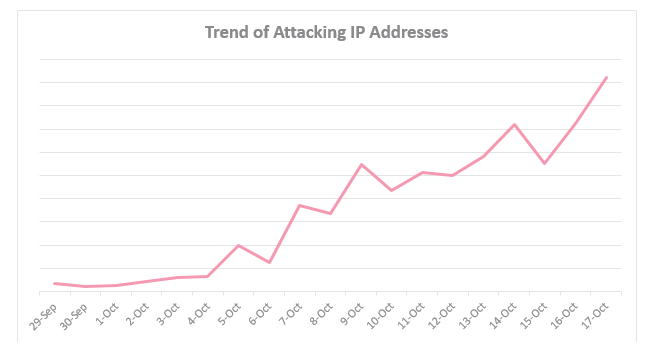

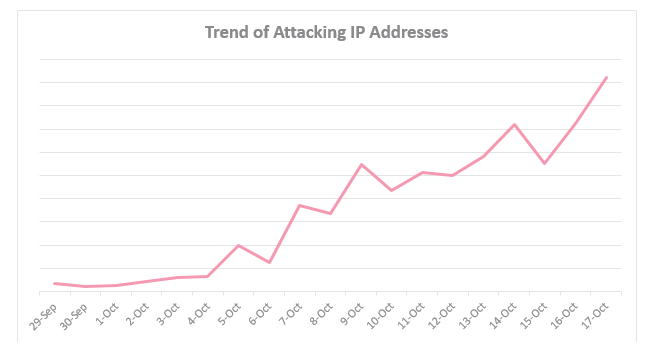

CheckPoint tarafından hazırlanan bu grafik, yazılımı yaymaya çalışan internet adreslerinin sayısındaki yükselişi gösteriyor.

Hem Mirai hem de IoTroop bilgisayar solucanlarıdır ve virüslü bir cihazdan diğerine otomatik olarak yayılmak üzere tasarlanmıştır. Araştırmacılar, IoTroop'un hangi amaçla kullanılabileceğini kesin olarak söyleyemiyor ancak Mirai’deki gibi DDoS saldırılarını başlatmak için kullanılabileceği tahmin ediliyor.

DDoS saldırıları tek bir web sitesini veya ana bilgisayarı hedeflerken genellikle yaygın internet arızasıyla sonuçlanır. IoT odaklı kötü niyetli yazılımlar, diğer savunmasız aygıtlar için interneti tarayarak yayılır ve bazen bu tarama etkinliği o kadar agresiftir ki bot dizininin botnete devredilmeye zorlanmasıyla, wifi modem, IP kamera ve DVR gibi cihazlarda istenmeyen DDoS'lar oluşturur.

Bununla birlikte, Çinli güvenlik firması Netlab 360 tarafından 20 Ekim'de yayınlanan araştırmaya göre, yeni IoT zararlı yazılımı tarafından yapılan tarama çok agresif değil. Netlab'ın araştırmacıları, Reaper'ın Mirai’den bazı kaynak kodlarını kısmen ödünç aldığını söylüyor. Ancak araştırmacılar Reaper'ın birçok kilit davranışta Mirai'den önemli ölçüde farklı olduğunu da ekliyor.

.png)

Mirai saldırıları başlamadan önce bile, büyük şeylerin olacağı konusunda çok sayıda uyarı işareti vardı. Mirai’den önce " Qbot " olarak bilinen kötü amaçlı yazılım yayıldı. Mirai ise enfekte olmuş sistemlerin kontrolünü ele geçirmek için tasarlanmıştı. Temmuz 2016'nın sonlarında Mira internette dolaşmaya başladıktan hemen sonra bu gerçekleşti ve ve yüz binlerce IoT cihazının kontrolünü ele geçirdi.

Checkpoint, "Bazı teknik yönler Mirai botnetiyle olası bir bağlantıdan şüphelenmemize neden olurken, bu dünya çapında etkili, tamamen yeni bir oluşum" diye belirtiyor. Yazılımın tehdit seviyesini değerlendirmek için henüz erken, ancak bir saldırıdan önce gerekli hazırlıkları ve savunma mekanizmalarını yerine getirmek hayati önem taşıyor. Deright Security bu ayın başlarında saldırganların savunmasız sistemlere uzaktan erişmelerine ve bu alanlara erişmelerine izin verebileni, dFLIR / Lorex DVR ve güvenlik kameralarındaki ciddi bir P2P zayıflığı üzerine araştırma yayınladı. KrebsOnSecurity Foscam tarafından üretilen güvenlik kameralarına için benzer bir zayıflık konusunda uyarıda bulundu.

Araştırma sonuçlarına göre yeni kötü amaçlı yazılımdan etkilenen cihazların birçoğunun güvenlik kamerası, DVR ve yönlendiriciler olduğu görülüyor. Uzmanlar saldırılardan korunmak için üreticilerin yayınladıkları güvenlik güncelleştirmelerinin takip edilmesi hakkında uyarıyor. Netlab, blogunda yayınladığı bir liste ile tedarikçiler ve yamalar hakkında detaylı bilgiler veriyor. Checkpoint ise araştırma sonuçlarını sitesinde çarpıcı şekilde ortaya koyuyor.

Reaper henüz kimseye saldırmıyor. Ancak geçmiş yılların tecrübelerini göz önünde bulundurduğumuzda IoT saldırı dalgasından önceki sessizliği yaşadığımızı söylemek çok da zor değil.

İsrail güvenlik firması CheckPoint'ten araştırmacılar 19 Ekimde interneti vurabilecek bir siber fırtına yaratmak için kurulan büyük bir yeni IoT botnetin gelişimini izlediklerini açıkladılar. Sonuçlara göre CheckPoint’in IoTroop adını verdiği yazılım tahmini bir milyon organizasyona zaten bulaştı. CheckPoint'e göre bu yeni yararlı yazılım Mirai botnetinden daha gelişmiş ve IoT cihazlarına çok daha fazla hasar verecek.

Varsayılan kullanıcı adlarını ve şifreleri kullanarak savunmasız IoT cihazlarına giren Mirai'nin aksine bu en yeni IoT tehdidi AVTECH, D-Link, GoAhead, Netgear ve Linksys gibi neredeyse bir düzine farklı cihaz üreticisinin en az dokuz güvenlik açığını kullanıyor.

CheckPoint tarafından hazırlanan bu grafik, yazılımı yaymaya çalışan internet adreslerinin sayısındaki yükselişi gösteriyor.

Hem Mirai hem de IoTroop bilgisayar solucanlarıdır ve virüslü bir cihazdan diğerine otomatik olarak yayılmak üzere tasarlanmıştır. Araştırmacılar, IoTroop'un hangi amaçla kullanılabileceğini kesin olarak söyleyemiyor ancak Mirai’deki gibi DDoS saldırılarını başlatmak için kullanılabileceği tahmin ediliyor.

DDoS saldırıları tek bir web sitesini veya ana bilgisayarı hedeflerken genellikle yaygın internet arızasıyla sonuçlanır. IoT odaklı kötü niyetli yazılımlar, diğer savunmasız aygıtlar için interneti tarayarak yayılır ve bazen bu tarama etkinliği o kadar agresiftir ki bot dizininin botnete devredilmeye zorlanmasıyla, wifi modem, IP kamera ve DVR gibi cihazlarda istenmeyen DDoS'lar oluşturur.

Bununla birlikte, Çinli güvenlik firması Netlab 360 tarafından 20 Ekim'de yayınlanan araştırmaya göre, yeni IoT zararlı yazılımı tarafından yapılan tarama çok agresif değil. Netlab'ın araştırmacıları, Reaper'ın Mirai’den bazı kaynak kodlarını kısmen ödünç aldığını söylüyor. Ancak araştırmacılar Reaper'ın birçok kilit davranışta Mirai'den önemli ölçüde farklı olduğunu da ekliyor.

.png)

Mirai saldırıları başlamadan önce bile, büyük şeylerin olacağı konusunda çok sayıda uyarı işareti vardı. Mirai’den önce " Qbot " olarak bilinen kötü amaçlı yazılım yayıldı. Mirai ise enfekte olmuş sistemlerin kontrolünü ele geçirmek için tasarlanmıştı. Temmuz 2016'nın sonlarında Mira internette dolaşmaya başladıktan hemen sonra bu gerçekleşti ve ve yüz binlerce IoT cihazının kontrolünü ele geçirdi.

Checkpoint, "Bazı teknik yönler Mirai botnetiyle olası bir bağlantıdan şüphelenmemize neden olurken, bu dünya çapında etkili, tamamen yeni bir oluşum" diye belirtiyor. Yazılımın tehdit seviyesini değerlendirmek için henüz erken, ancak bir saldırıdan önce gerekli hazırlıkları ve savunma mekanizmalarını yerine getirmek hayati önem taşıyor. Deright Security bu ayın başlarında saldırganların savunmasız sistemlere uzaktan erişmelerine ve bu alanlara erişmelerine izin verebileni, dFLIR / Lorex DVR ve güvenlik kameralarındaki ciddi bir P2P zayıflığı üzerine araştırma yayınladı. KrebsOnSecurity Foscam tarafından üretilen güvenlik kameralarına için benzer bir zayıflık konusunda uyarıda bulundu.

Araştırma sonuçlarına göre yeni kötü amaçlı yazılımdan etkilenen cihazların birçoğunun güvenlik kamerası, DVR ve yönlendiriciler olduğu görülüyor. Uzmanlar saldırılardan korunmak için üreticilerin yayınladıkları güvenlik güncelleştirmelerinin takip edilmesi hakkında uyarıyor. Netlab, blogunda yayınladığı bir liste ile tedarikçiler ve yamalar hakkında detaylı bilgiler veriyor. Checkpoint ise araştırma sonuçlarını sitesinde çarpıcı şekilde ortaya koyuyor.

Bu Makalenin Yorumları

Yorum Yazın

Yorum Yazın